CERTIFICACIONES EN CALIDAD, MEDIO AMBIENTE, SEGURIDAD DE LA INFORMACION, SEGURIDAD Y SALUD EN EL TRABAJO, CONTACT CENTER Y ESQUEMA NACIONAL DE SEGURIDAD

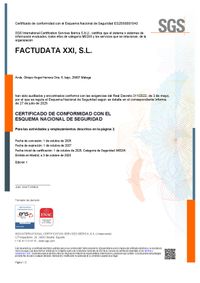

Demostrando nuestro compromiso con la calidad, FACTUDATA ha obtenido las certificaciones ISO 9001, ISO 14001, ISO 18295, ISO 27001, ISO 45001 y ESQUEMA NACIONAL DE SEGURIDAD en su Sistemas Integrados de Calidad, Medio Ambiente, Atención Telefónica en Contact Center, Seguridad de la Información, Seguridad y Salud en el Trabajo permitiéndonos de este modo medir nuestros progresos en mejora continua.

Paralelamente realizamos supervisión constante de los procesos de gestión y servicios atendidos a nuestros clientes y empresas colaboradoras, con el fin de cumplir los estándares de calidad de la marca.

Este reconocimiento de madurez profesional y eficacia de nuestro sistema de calidad confirma nuestra voluntad de desarrollarnos en una línea de progreso continuo para ofrecer en todo momento una respuesta eficaz y ajustada a las expectativas de nuestros clientes.

POLITICA DE SEGURIDAD – ESQUEMA NACIONAL DE SEGURIDAD. 1. APROBACIÓN Y ENTRADA EN VIGOR Este documento ha sido revisado y aprobado el día 28 de abril de 2025 por la Dirección de FACTUDATA XXI, S.L. Esta Política de Seguridad de la Información es efectiva desde dicha fecha y hasta que sea reemplazada por una nueva Política.

FACTUDATA XXI, S.L. (en adelante FACTUDATA) está especializada en la prestación de servicio de atención telefónica, administrativos y de control de acceso para Administraciones Públicas. Su operativa depende fundamente de los sistemas TIC (Tecnologías de Información y Comunicaciones) y de que sean administrados con diligencia, tomando las medidas adecuadas para protegerlos frente a daños accidentales o deliberados que puedan afectar a la disponibilidad, integridad o confidencialidad de la información tratada o los servicios prestados. El objetivo de la seguridad de la información es garantizar la calidad de la información y la prestación continuada de los servicios, actuando preventivamente, supervisando la actividad diaria y reaccionando con presteza a los incidentes. Los sistemas TIC deben estar protegidos contra amenazas de rápida evolución con potencial para incidir en la confidencialidad, integridad, disponibilidad, uso previsto y valor de la información y los servicios. Para defenderse de estas amenazas, la estrategia debe adaptarse a los cambios en las condiciones del entorno para garantizar la prestación continua de los servicios. Esto implica que toda la empresa debe aplicar las medidas mínimas de seguridad exigidas por el Esquema Nacional de Seguridad, así como realizar un seguimiento continuo de los niveles de prestación de servicios, seguir y analizar las vulnerabilidades reportadas, y preparar una respuesta efectiva a los incidentes para garantizar la continuidad de los servicios prestados. Los diferentes departamentos deben cerciorarse de que la seguridad TIC es una parte integral de cada etapa del ciclo de vida de las aplicaciones que desarrollan, desde su concepción hasta su retirada de servicio, pasando por las decisiones de desarrollo o adquisición y las actividades de explotación. Los requisitos de seguridad y las necesidades de financiación deben ser identificados e incluidos en la planificación, en la solicitud de ofertas, y en pliegos de licitación para proyectos de TIC.

Asimismo, el personal se compromete a hacer un uso responsable de los datos incluyendo la confidencialidad de ellos. De igual manera, se obliga a título meramente enunciativo a no realizar comentarios o acciones: Difamatorios, inexactos, falsos, abusivos, injuriosos, obscenos, irreverentes, ofensivos, insultantes, tácita o expresamente sexuales, amenazantes, acosadores, racistas, sexistas, discriminatorios por cualquier motivo, que atenten contra la moral, el orden público, los derechos fundamentales, las libertades públicas, el honor, la intimidad o la imagen de terceros y en general la normativa vigente, y/o ilegales o infractores de derechos de terceros, p.e., derechos de propiedad industrial e intelectual; derechos de privacidad o publicidad). Para garantizar el cumplimiento de la política de seguridad, el personal debe:

La monitorización es especialmente relevante cuando se establecen líneas de defensa de acuerdo con el Artículo 9 del ENS, porque las líneas de defensa (organizativas, físicas y lógicas) están organizadas en capas de seguridad de forma que cuando una capa falle los responsables puedan reaccionar adecuadamente. Se establecerán mecanismos de detección, análisis y reporte que lleguen a los responsables regularmente y cuando se produce una desviación significativa de los parámetros que se hayan preestablecido como normales. 2.3. Respuesta

Esta política se aplica a todos los sistemas TIC de FACTUDATA que se utilizan para prestar servicios a las Administraciones públicas y a los miembros de la organización que participan en el servicio. Todo el personal de FACTUDATA que esté afectado por el alcance del ENS, tiene la obligación de conocer y cumplir esta “Política de Seguridad de la Información” y la normativa de seguridad correspondiente, siendo responsabilidad del Responsable de Seguridad disponer de los medios necesarios para que la información llegue al personal afectado.

Prestar un servicio a las Administraciones Públicas cumpliendo con los requisitos de negocio y de seguridad establecidas por las mismas. Así la organización debe mostrar su compromiso de desarrollar, implantar, mantener y mejorar de manera continua el ENS, esto motiva a que la política incluya:

El marco normativo en materia de seguridad de la información en el que FACTUDATA desarrolla su actividad, esencialmente, es el siguiente:

6.1. Comité de Seguridad TIC La Dirección de FACTUDATA ha creado el Comité de Seguridad TIC, en el cual delega la responsabilidad, supervisión y operatividad de la seguridad TIC de la compañía:

El Comité de Seguridad TIC ha sido designado por la Dirección y es el siguiente:

6.2. Roles, funciones y responsabilidades Se diferencian tres grandes bloques de responsabilidad:

NIVEL DE GOBIERNO Y SUPERVISIÓN

Responsable del Sistema de Seguridad: es el Supervisor de los servicios de FACTUDATA y debe desarrollar, operar y mantener el Sistema de Información durante todo su ciclo de vida, sus especificaciones, instalación y verificación de su correcto funcionamiento. Debe definir la topología y sistema de gestión del Sistema de Información estableciendo los criterios de uso y los servicios disponibles en el mismo. Cerciorarse de que las medidas específicas de seguridad se integren adecuadamente dentro del marco general de seguridad. Puede acordar la suspensión del manejo de una cierta información o la prestación de un cierto servicio si es informado de deficiencias graves de seguridad que pudieran afectar a la satisfacción de los requisitos establecidos. Esta decisión debe ser acordada con los responsables afectados y con el Responsable de la Seguridad, antes de ser ejecutada. Los conflictos entre distintos elementos de la organización serán resueltos por el superior jerárquico, y en última instancia por el Responsable de Seguridad y la Dirección de FACTUDATA. 6.3. Procedimientos de designación El Responsable de Seguridad de la Información será nombrado por la Dirección a propuesta del Comité de Seguridad TIC. El nombramiento se revisará cada 2 años o cuando el puesto quede vacante. La Dirección designará al Responsable del Sistema, precisando sus funciones y responsabilidades dentro del marco establecido por esta Política. 6.4. Política de Seguridad de la Información del ENS Será misión del Comité de Seguridad TIC la revisión anual de esta Política de Seguridad de la Información y la propuesta de revisión o mantenimiento de esta. La Política será aprobada por la Dirección y difundida para que la conozcan todas las partes afectadas.. 7. DATOS PERSONALES FACTUDATA trata datos personales. El Manual del RGPD, al que tendrán acceso sólo las personas autorizadas, recoge los Registros de Actividades de Tratamientos afectados y los responsables correspondientes. Todos los sistemas de información de la empresa se ajustarán a los niveles de seguridad requeridos por la normativa para la naturaleza y finalidad de los datos personales recogidos en el mencionado Manual del RGPD. Las actividades de tratamiento de datos de carácter personal no se integrarán en la categorización del ENS. Así, mientras que para el RGPD los niveles de seguridad se determinan en función del riesgos del tratamiento, para el ENS la categoría del sistema se sustenta en el impacto que un incidente de seguridad podría tener en relación con la capacidad de la organización para el logro de sus objetivos, la protección de sus activos, el cumplimiento de sus obligaciones de servicio y el respeto a la legalidad y a los derechos de los ciudadanos (y en sus dimensiones: integridad, confidencialidad, trazabilidad, disponibilidad y autenticidad). Por tanto, puesto que su determinación obedece a procedimientos distintos, cada sistema/servicio/tratamiento debe cualificarse independientemente. Para su conformidad con la normativa de Protección de Datos Personales y para con lo dispuesto en el ENS.

Todos los sistemas sujetos a esta Política deberán realizar un análisis de riesgos, evaluando las

Para la armonización de los análisis de riesgos, el Comité de Seguridad TIC establece una valoración de referencia para los diferentes tipos de información manejados y los diferentes servicios prestados. Para ello, se establecen criterios que son de aplicación a todas las dimensiones de seguridad (seleccionando un nivel BAJO, MEDIO o ALTO, de acuerdo al ENS), tanto de tipos de información como de servicios, considerando las consecuencias de un impacto negativo sobre la seguridad de la información y de los servicios, atendiendo, conforme al artículo 40 del Real Decreto 311/2022, a su repercusión en la capacidad de la organización para el logro de sus objetivos, la protección de sus activos, el cumplimiento de sus obligaciones de servicio, el respeto de la legalidad y los derechos de los ciudadanos. Los criterios de impacto considerados son los siguientes (CCN-STIC-803):

Para el tratamiento de datos personales será de aplicación lo dispuesto en el Reglamento (UE) 2016/679 del Parlamento Europeo y del Consejo, de 27 de abril de 2016, relativo a la protección de las personas físicas en lo que respecta al tratamiento de datos personales y a la libre circulación de estos datos (RGPD), además de lo preceptuado en la Ley Orgánica 3/2018, de 5 de diciembre, de Protección de datos y garantía de los derechos digitales (LOPDGDD) y, especialmente, lo dispuesto en su Disposición Adicional primera: medidas de seguridad en el ámbito del sector público. Por tanto, las medidas a aplicar, además de contemplar los principios de protección de datos desde el diseño y por defecto y el resto de los preceptos legales de aplicación, se dirigen a la protección de los derechos fundamentales de los titulares de los datos personales. En cuanto a la valoración de la Disponibilidad de los servicios, el criterio utilizado es el tiempo de recuperación objetivo o tiempo de interrupción de referencia, (RTO) que indica el tiempo máximo que el servicio puede permanecer interrumpido. La disponibilidad se valora en base a las consecuencias en caso de que ese tiempo se supere; es decir, que se quede por debajo del nivel mínimo de servicio por un periodo superior al RTO establecido. El Comité de Seguridad TIC dinamizará la disponibilidad de recursos para atender a las necesidades de seguridad de los diferentes sistemas, promoviendo inversiones de carácter horizontal. 9. DESARROLLO DE LA POLÍTICA DE SEGURIDAD DE LA INFORMACIÓN. Esta Política se desarrollará por medio de Normativa de Seguridad que afrontan los requisitos establecidos en el artículo 13 del RD 311/2022. Esta normativa de seguridad estará a disposición de todos los miembros de la organización que necesiten conocerla, en particular para aquellos que utilicen, operen o administren los sistemas de información y comunicaciones. La normativa de seguridad estará disponible en la carpeta de SharePoint en la que está almacenada la información de seguridad aprobada de los sistemas de gestión de FACTUDATA del ENS cuyo contenido cubre los requisitos mínimos de seguridad establecidos en el artículo 12 del ENS, ellos son:

Todo el personal de FACTUDATA tienen la obligación de conocer y cumplir esta Política de Seguridad de la Información y la Normativa de Seguridad, siendo responsabilidad del Comité de Seguridad TIC disponer los medios necesarios para que la información llegue a los afectados. Todo el personal de FACTUDATA atenderán a una sesión de concienciación en materia de seguridad TIC al menos una vez al año. Se establecerá un programa de concienciación continua para atender a todos los miembros de la empresa, en particular a los de nueva incorporación. Las personas con responsabilidad en el uso, operación o administración de sistemas TIC recibirán formación para el manejo seguro de los sistemas en la medida en que la necesiten para realizar su trabajo. La formación será obligatoria antes de asumir una responsabilidad, tanto si es su primera asignación o si se trata de un cambio de puesto de trabajo o de responsabilidades en el mismo. Conforme las políticas expuestas anteriormente, los empleados tienen la obligación de leer las Políticas de Seguridad (documento POLÍTICAS DE SEGURIDAD DE LA INFORMACIÓN) y firmar un documento en el cual el empleado asiente explícitamente un uso responsable de la información y confidencialidad de los datos. 11.TERCERAS PARTES Cuando FACTUDATA preste servicios a otros organismos o maneje información de otros organismos, se les hará partícipes de esta Política de Seguridad de la Información, se establecerán canales para reporte y coordinación de los respectivos Comités de Seguridad TIC y se establecerán procedimientos de actuación para la reacción ante incidentes de seguridad. Cuando FACTUDATA utilice servicios de terceros o ceda información a terceros, se les hará partícipes de esta Política de Seguridad y de la Normativa de Seguridad que ataña a dichos servicios o información. Dicha tercera parte quedará sujeta a las obligaciones establecidas en dicha normativa, pudiendo desarrollar sus propios procedimientos operativos para satisfacerla. Se establecerán procedimientos específicos de reporte y resolución de incidencias. Se garantizará que el personal de terceros está adecuadamente concienciado en materia de seguridad, al menos al mismo nivel que el establecido en esta Política. Cuando algún aspecto de la Política no pueda ser satisfecho por una tercera parte según se requiere en los párrafos anteriores, se requerirá un informe del Responsable de Seguridad que precise los riesgos en que se incurre y la forma de tratarlos. Se requerirá la aprobación de este informe por los responsables de la información y los servicios afectados antes de seguir adelante. *Para comprobar la veracidad de los certificados dar clic en la imagen inferior: |